https://hrubos.tech/blogy/content/images/20260121202751-brave_sigtrap_violation.png

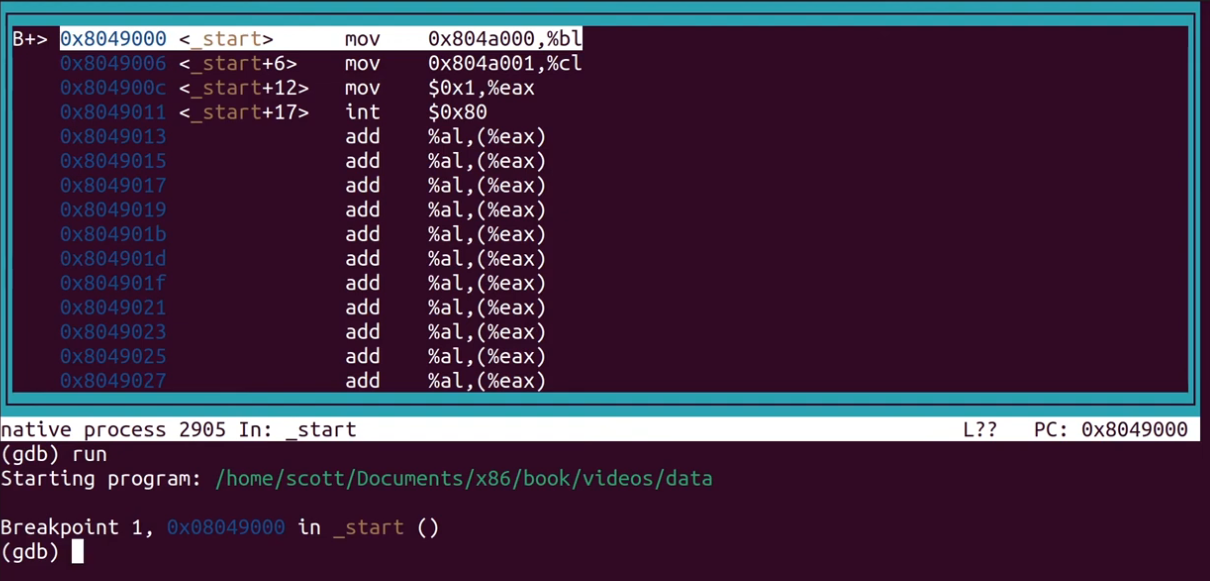

Zaujímavé, čo vidieť na video rendereri prehliadača brave, ak si pustíte xvideos. Zdá sa, že niečo sa pokúša obísť sand boxing á napadnúť prehliadač, viďte obrázok vyššie pre video renderrer a sig faulty spôsobené spúšťaním videí. Je to zaujímavý výskum, merať si sily s týmito grázlikmi. Pekne vidieť, že sa pokúšali zapnúť kameru, aby videli čo sa deje okolo kompíku. No našťastie zareagovala podmienka radšej sa zabijem (prehliadač) ako ti dovolím opustiť sand box ^^^

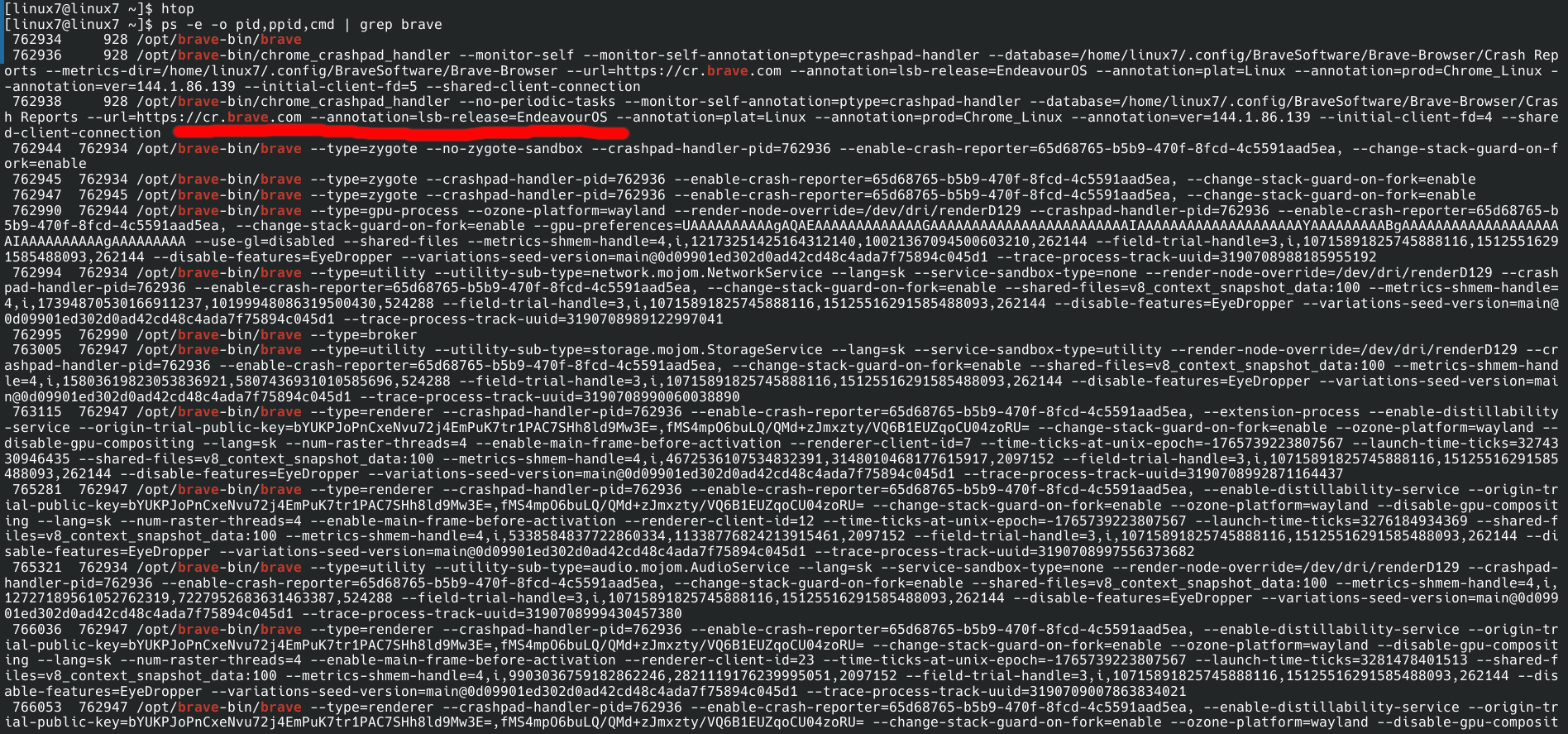

Zaujalo aj, či sa dá prepísať register EAX priamo na procesore metódou:

eax,1

eax,brave_stack_addr

ale toto by už na moderných cpu možné nemalo byť ;)

https://hrubos.tech/blogy/content/images/20260121204422-eax_rewritten_on_brave_stack.png

Vďaka za vysvetlenie pánovi Scottovi z OliveStream na youtube. Čo značí ten asm kód v skratke? Ukonči program, ale pri jeho ukončení zober z RAM stack addresu brave á následne ju prepíš á vráť hodnotu. Myslel som, že takto to zhodili, ale na nových CPU sa to už nedá. Podľa webu takto ako ma napadlo vraj útočili do roku 2010, dnes je to opravené :)

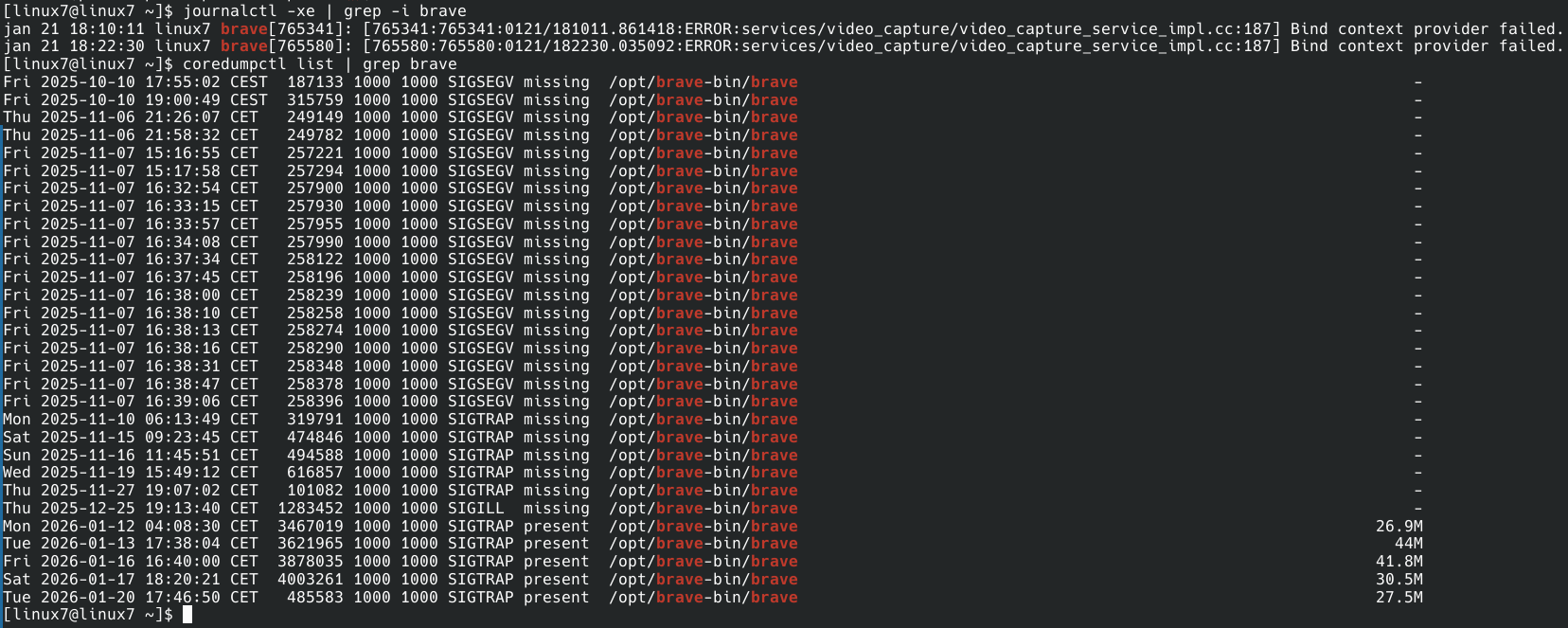

Zaujímavé je aj, že pri pripojení domov sa brave zrútil, hoci gpu akceleráciu som vypol, obrázok:

https://hrubos.tech/blogy/content/images/20260121205619-brave_gpu_crash.png

Comments “Zaujímavé, že niekto sa pokúša napadnúť sandboxovaný prehliadač brave a to len prehliadaním videí na xvideos. Pozrime sa im na zúbok:”